Tämä on joulukuun uutis- ja tuotekooste Digiturvamallin tiimiltä. Ilmoittaudu seuraavaan kuukausiwebinaariimme Webinaarit-sivulla.

Kuukauden tärkeimpiä digiturvauutisia

Meta julkaisemassa End-to-End –salauksen Messengeriin

Artikkeli Wired.com-sivustolla

Meta kehitti ensimmäiset end-to-end -salatut keskusteluketjut jo 2016. 2019 kuultiin "privacy first" manifesto Mark Zuckerbergiltä.

Nyt siis 7 vuoden kehitystyön jälkeen Meta on julkaisemassa end-to-end -salauksen Messengerin puheluissa ja chateissa, joka tekee niistä suojatumpia ja yksityisempiä.

- Matkalla paljon sekä poliittisia että teknisiä haasteita

- Tekninen kehitysprojekti valtava Facebookin mittaluokan ympäristössä (miljardit käyttäjätilit, useat käyttäjän päätelaitteet, synkronointi laitteiden välillä, sadat ominaisuudet viestiketjuissa...)

Vastaanotto odotettua

- Ylistystä yksityishenkilöiltä ja tietosuojaorganisaatioilta

- Kritiikkiä poliisilta / viranomaisilta (esim. UK), koska vaikeuttaa esim. lapsiin kohdistuvan hyväksikäytön torjuntaa

End-to-end salauksessa tiedot salataan lähettäjän laitteessa ja puretaan vastaanottajan laitteessa. Salausavaimet säilytetään vain näissä laitteissa, eikä niitä jaeta kolmansien osapuolten (Facebook, verkon tarjoaja, työnantaja, jne.) kanssa. Näin vain viestin lähettäjä ja vastaanottaja voivat lukea viestin sisällön.

Ransomware-as-a-Service: Kasvava uhka, joka on huomioitava

Artikkeli hackernews.com-sivustolla

RaaS yleistyy vauhdilla. Kuinka se vaikuttaa kiristyshaittaohjelmien uhkaan?

- Tekee hyökkäyksistä yleisempiä

- Pienentää hyökkäysten rikollisilta vaatimaa aikaa, kustannusta sekä taitoja

- Tuo uusimmat ominaisuudet (mm. double extortion) yhä useampiin hyökkäyksiin

Usein RaaSia tarjoavat kyberrikolliset tarjoavat mukaan tuen ja päivitykset sekä helpon käyttöliittymän. Hinnoittelu voi mennä jopa "% of revenue" -mallilla, eli "asiakas" maksaa vain kerätessään onnistuneita lunnailta uhreilta.

RaaS (Ransomware-as-a-Service) on liiketoimintamalli, jossa ransomware-kehittäjät tarjoavat haittaohjelmansa palveluna muille rikollisille. Tämä malli mahdollistaa sen, että myös vähemmän teknisesti taitavat henkilöt voivat osallistua kiristyshaittaohjelmahyökkäysten suorittamiseen.

Yritysten ja yhdistysten Facebook-sivuja kaapataan

Lue osana Kyberturvallisuuskeskuksen viikkokatsausta

Tietojenkalastelu Facebookin Messengeriä pitkin on nykyään erittäin yleistä.

Facebook-tilijenne ylläpitäjät voivat saada kiireisiltä kuulostavia viestejä Messengerissä ”Facebookin tekniseltä tuelta”

- ”Mainoskampanjan lähetys epäonnistui”

- ”Tilinne rikkoo tekijänoikeuksia”

- ”Epäilyttävää käyttöä tilillänne”

Linkit vievät tietojenkalastelusivustolle, joka näyttää facebook.comilta. Hankalan huijauksesta tekee se, että aktiivisessa Facebook-tilissä nämä viestit osuvat jo vahingossakin usein relevantteihin ajankohtiin. Jos olet juuri tehnyt postauksen ja saat viestin tekijänoikeusrikkomuksesta, on haksahtamisen vaara suuri. Pysykää valppaina! 🛡

NIS2-direktiivin kansallinentoimeenpano etenee

Laki kyberturvallisuudenriskienhallinnasta lausuntokierroksella

- Toimeenpanomenetelmänä uudelleenkirjoittaminen

- Direktiivissä kuitenkin melkko tarkka yksityiskohta ja vaatimustaso, joten yllätyksiä sisällössä ei tule. Ehdotuksessa direktiivin vaatimukset kirjoitetaan suomalaisen lainsäädännön muotoon eikä lisävaatimuksia säädetä.

- Direktiivin voimaantulo 10/2024, jota ennen jäsenmaissa kansallinen lainsäädäntö oltava tehtynä

- Laki kyberturvallisuuden riskienhallinnasta (lausuntopalvelu.fi)

Suomessa ehdotettuna sektorikohtainen valvontamalli

- NIS2:n soveltamisalassa oleville eri aloille määritellään eri viranomaiset, jotka valvovat toteutusta (esim. Energiavirasto, Tukes, Valvira…)

Tiimillämme paljon NIS2-sisältöä kiinnostuneille

Valtaosa isoimmista energiayhtiöistä koki toimittajaan osuneen kyberhyökkäyksen

Artikkeli infosecurity-magazine.com-sivustolla

90% Euroopan suurimmista energiayhtiöistä koki toimittajaan osuneen hyökkäyksen 12kk aikana

- Suurten energiayhtiöiden toimitusketjut ovat valtavia

- Vaikka suora isku osui vain pieneen osaan tutkituista 20 000 toimittajasta (4%), se tarkoitti silti valtaosaa toimitusketjuista

Kyberrikolliset kohdistavat yhä enemmän huomiotaan toimitusketjuhyökkäyksiin.

Organisaatioiden digiturvatyössä oman toimitusketjun tunteminen, priorisointi ja valvonta yhä tärkeämpää:

- Keneen osuva hyökkäys olisi iso ongelma?

- Kuinka valvomme näiden tärkeiden kumppanien tietoturvatasoa?

Iso tutkimus osoittaa, huonojen salasanakäytäntöjen olevan yleisiä

Tutkimus Georgia Techin sivustolla

Georgia Tech tutki 20 000 verkkosivuston / -sovelluksen salasanakäytäntöjä. Suuri osa sivustoista:

- Salli lyhyiden salasanojen käytön

- Ei estä yleisten huonojen salasanojen käyttöä

- Käyttää vanhentuneita salasanavaatimuksia (mm. erikoismerkit)

Salasanojen suhteen ohjeistusta, tietoa ja parhaita käytäntöjä on saatavilla kattavasti. Tietoturvaosaajien on oltava kiinnostuneita myös siitä, leviävätkö parhaat käytännöt toteutukseen laajasti.

Vahva salasana suojaa myös tietoturvaloukkauksen sattuessa. Yleensä palvelut salaavat tunnistetiedot, mutta kyberrikolliset alkavat murtaa salauksia vuodon jälkeen. Heikot salasanat murtuvat ensimmäisinä.

Kyberhyökkäyksiä monilla tutuilla toimialoilla

Viime aikoina Suomessa on nähty onnistuneita kyberhyökkäyksiä monilla tutuilla toimialoilla (mm. julkishallinto, opetus, peliteollisuus, pankit).

OP:ssa tapahtui yksittäiseen työntekijään kohdistunut kyberhyökkäys, jossa päästiin työntekijän sähköpostiin:

- Varainhoidon työntekijä haksahti tietojenkalasteluun, jossa myös MFA ohitettiin

- Asiakkaista saatiin heidän nimensä ja henkilötunnuksensa

Mikäli kyberrikollinen saa käsiinsä nimesi, henkilötunnuksesi sekä tiedon varainhoitajastasi - sekä vieläpä pääsyn hänen sähköpostiinsa, aineikset uskottavilla huijauksille ovat kasassa. Toivottavasti OP:n tiedotus tavoittaa asianomaiset hyvin.

Muut iskut olivat pääosin ransomware-tyylisiä. Tyypillistä on viikkoja kestävä palautumisaika normaaliin toimintaan sekä lopputuloksena luvatut parannukset ja tiukemmat kumppanivaatimukset.

Tietojenkalasteluun liittyvistä tietovuodoista uutisoidessa usein kerrotaan suorasti vuotaneet henkilötiedot - tässä tapauksessa nimi ja henkilötunnus. Kyberrikolliselle erittäin arvokkaita tietoja ovat kuitenkin myös näiden ihmisten asiakasyhteys tiettyyn organisaation osaan (OP Varainhoito) sekä yhteyshenkilön nimi, joilla kyseisiä henkilöitä voidaan huijata.

Tärkeimpiä poimintoja Digiturvamallin kehityksestä

Käyttöliittymäpäivityksiä etenkin pääkäyttäjien navigointiin sekä työpöydän sisältöön

Uudistimme käyttöliittymässä etenkin navigointia (vasen valikko ja sen toiminta) sekä työpöydällä korostettavia avaintietoja.

Navigointia uudistamme tavoitteena suoraviivaistaa palvelussa liikkumista. Vasemman valikon sisältö pysyy nyt aina samana ja korostaa selvästi kohdan, jossa olet tällä hetkellä.

Myös työpöytää yksinkertaistamme, jotta tärkeimmät sisällöt hahmottuvat selvemmin. Aiemmat oikean palkin sisällöt siirtyvät työpöydän alareunaan. Omasta hallintajärjestelmästänne korostamme joka teemasta kolme avaintietoa: toimenpiteiden kattavuuden, nykyisen toteutuksen statuksen sekä todisteiden vahvuuden. Työskentelyllä Digiturvamallissa on tavoitteena nostaa näitä arvoja ja sitä kautta luoda toimivampaa digiturvan johtamista.

Uusien käyttäjien alkuunpääsyä pyrimme helpottamaan mm. selkeillä aloitusaskelilla sekä uudella "arviointivaiheella", jonka avulla voidaan tehokkaasti työn alussa arvioida tietyn politiikan nykyinen kattavuus.

Tehtävällä useampi toteutuskuvaus yksikkökohtaisesti

Pian voit tehdä päätöksen tietyissä tehtävissä, että niille vaaditaan erillinen kuvaus ja vastuuhenkilö esimerkiksi pääyksikkötasolta. Yksiköt voivat olla "divisioonia", "osastoja", "maahaaroja" tai mitä tahansa, mikä sopii organisaationne rakenteeseen.

Tällä tavalla teidän ei tarvitse luoda erillisiä tehtäviä, vaan voitte liittää tehtävään useita yksiköiden omistajia päätehtävän omistajan lisäksi. Yksikön omistajat ovat vastuussa tämän yksikön kuvauksen täyttämisestä ja toimintamallin käyttöönotosta omassa yksikössään.

Uusi raporttityyppi: Digiturvalausuma

Kun aloitat uuden raportin luomisen, voit nyt käyttää uutta tyyppiä: Digiturvalausumaa.

Lausumat on suunniteltu yhteenvedoksi tehtävistänne halutulla yksityiskohtatasolla ja kohdistuksella. Kun luot lausuman, voit valita, mitkä teemat, politiikat tai yksittäiset tehtävät haluat sisällyttää raporttiin.

Lausumat on suunniteltu, jotta voit helposti luoda hyvännäköisen "viennin" halutusta tehtäväsisällöstä. Niitä voidaan käyttää ulkoiseen viestintään (esim. laajan tietoturvalausunnon luomiseen asiakkaille) tai sisäiseen viestintään (esim. yksityiskohtaisen aihekohtaisen lausuman luomiseen sisäiseen viestintään tai rajatulle kohderyhmälle).

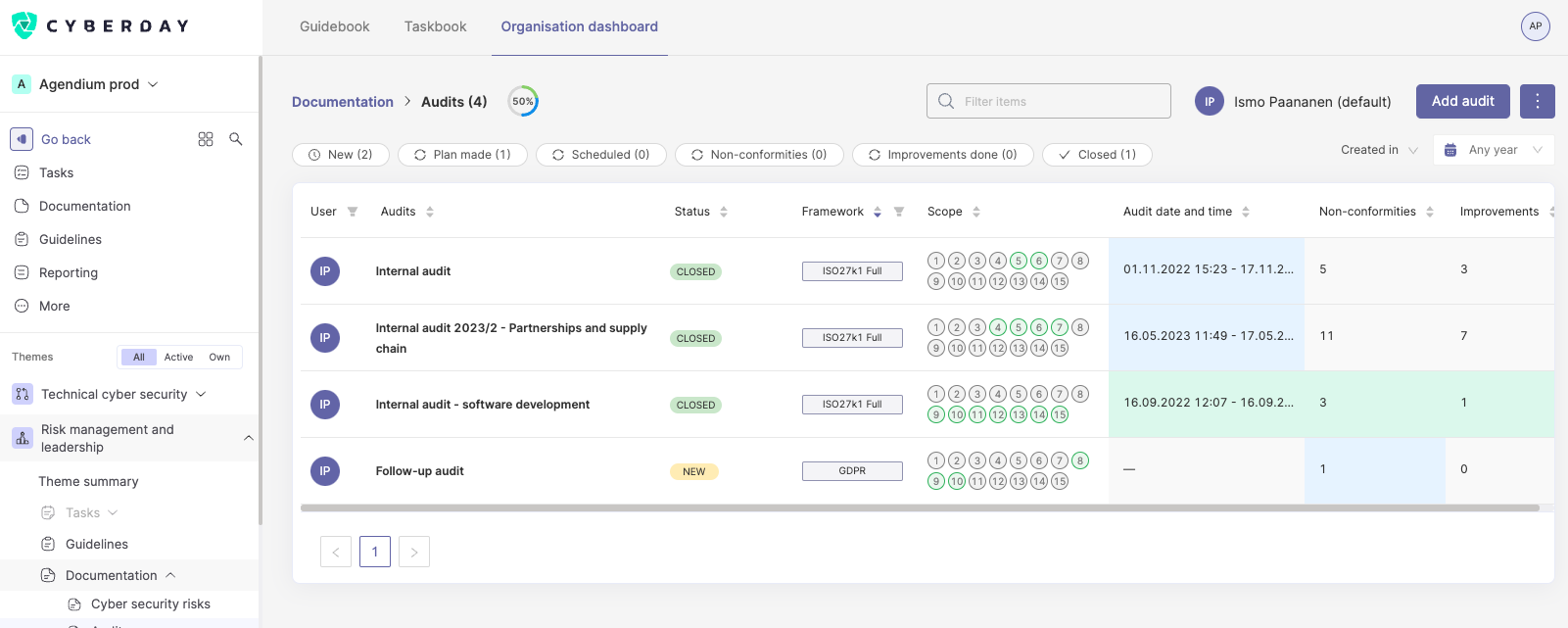

Auditoinnit-näkymän parannukset

Sisäinen auditointi on tehokas tapa valvoa oman tietoturvatyön toimivuutta. Esimerkiksi ISO 27001 -sertifioidun organisaation tulee myös pystyä osoittamaan, että auditointia tehdään säännöllisesti ja kolmevuotisella rytmillä auditoidaan koko vaatimuskehikon kattavuus.

Teimme tätä tukevia uudistuksia Auditoinnit-tauluun. Voit nyt suodattaa näkyviin tietyn vaatimuskehikon näkökulmasta tehdyt auditit. Lisäksi näet helposti yhdestä näkymästä, ovatko viimeisimmät auditoinnit kattaneet koko kehikon.

Päivitys Tiedonhallintalaki-vaatimuskehikkoon julkaistu

Alkuvuodesta 2023 tiedonhallintalakiin (TiHL) tehtiin päivitys. Merkittävimpiä lisäyksiä ovat vaatimukset häiriötilanteista tiedottamisesta, ennakoivasta häiriötilanteisiin varautumisesta ja niihin liittyvästä jatkuvuussuunnittelusta (uusi 13 a §) sekä automaattista ratkaisumenettelyä koskevat uudet vaatimukset (uusi 6 a luku).

Digiturvamallissa näette muutoksen muutamana uutena tehtävänä, jotka aktivoituvat tiedonhallintalaki-vaatimuskehikkoa käyttäville. Samoin Tiedohallintalaki-raporttiin tulevat kuvan mukaiset lisäykset automaattisesti, kun seuraavan kerran päivitätte raportin.

Päivityksen käyttöönottaminen ei siis vaadi muita erillisiä toimenpiteitä, kuin Tiedonhallintalaki-raportin päivittämisen.

Sote-palvelujen tietoturvasuunnitelma (THL 3/2021) vaatimuskehikkona Digiturvamalliin

THL:n määräys 3/2021 sisältää tiedot "Tietoturvasuunnitelmaan sisällytettävistä selvityksistä ja vaatimuksista".

Löydät nyt vaatimuskehikon nimellä Tietoturvasuunnitelma (THL 3/2021). Tämän vaatimuskehikon käyttöönottaminen nostaa esille oman teemansa "Sote-palvelujen tietoturvasuunnitelma", joka sisältää sosiaali- ja terveydenhuollon alalla kohdistuvat erityiset vaatimukset.

Tulemme pian julkaisemaan myös Tietoturvasuuunitelma-raportin, jonka avulla oman tähän määräykseen vastaavan suunnitelman voi helposti muodostaa Digiturvamallissa ja jakaa eteenpäin. 👍

Palautetta tai kysyttävää?

Jos sinulla on lisää kysyttävää, tiimiimme voi aina olla yhteydessä chatin kautta tai sähköpostitse tiimi@digiturvamalli.fi.

.png)

.svg)

.svg)